Recent Posts

Recent Comments

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- col -1 from CursorWindow

- 액션바 필요없숴

- 파이썬

- 애너그램 그룹

- 6566

- 페니빙

- Couldn't read row 0

- python

- 코틀린

- cmd2

- Make sure the Cursor is initialized correctly before accessing data for it.

- 포너블

- kotlin

- SQLiteConstraintException

- 블록체인

- 쏘큩

- UNIQUE constraint failed

- pwable.kr

- 나이순 정렬

- 클라우드가 뭐야

- Drive-By-Download

- Docker

- pwnable.kr

- 클라우드란?

- tlqkf

- pwnable

- java.lang.IllegalStateException

- 백준

- 10814

- cmd1

Archives

- Today

- Total

푸르미르

WEBHACKING 23 본문

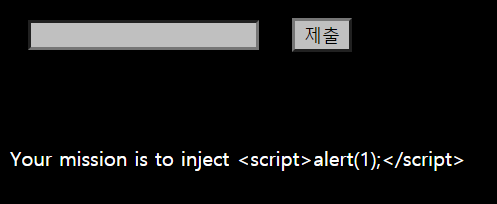

alert(1)를 실행시키면 만족하는 문제이다.

위와 같은 코드를 직접 입력하면, 다음과 같이 해킹하지 말란다.

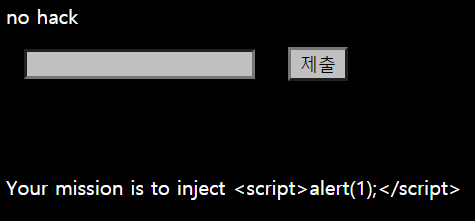

아무거나 대입해보니 필터링하는 문자열은 다음과 같다.

sc, cr, ri, ip, pt, al, le, er, rt 이다.

아마 script랑 alert의 알파뱃 두 글자라도 들어가면 걸러지는 모양이다.

이를 우회할 수 있는 방법으로는 Null byte injection이 있다.

XSS 공격 시도시에 자주 연계되는 인젝션이다.

'SECURITY > 웹해킹' 카테고리의 다른 글

| WEBHACKING.KR 17 (0) | 2021.11.17 |

|---|---|

| [Webhaking.kr] Challenge 20 (0) | 2021.10.05 |

| [Webhaking.kr] Challenge 16 (0) | 2021.10.05 |

| [Webhacking.kr] Challenge 24 (0) | 2021.09.29 |

| [Webhacking.kr] Challenge 26 (0) | 2021.09.27 |